ADVERTISEMENT

蘋果上個月剛發布的防丟神器AirTag,被破解了。

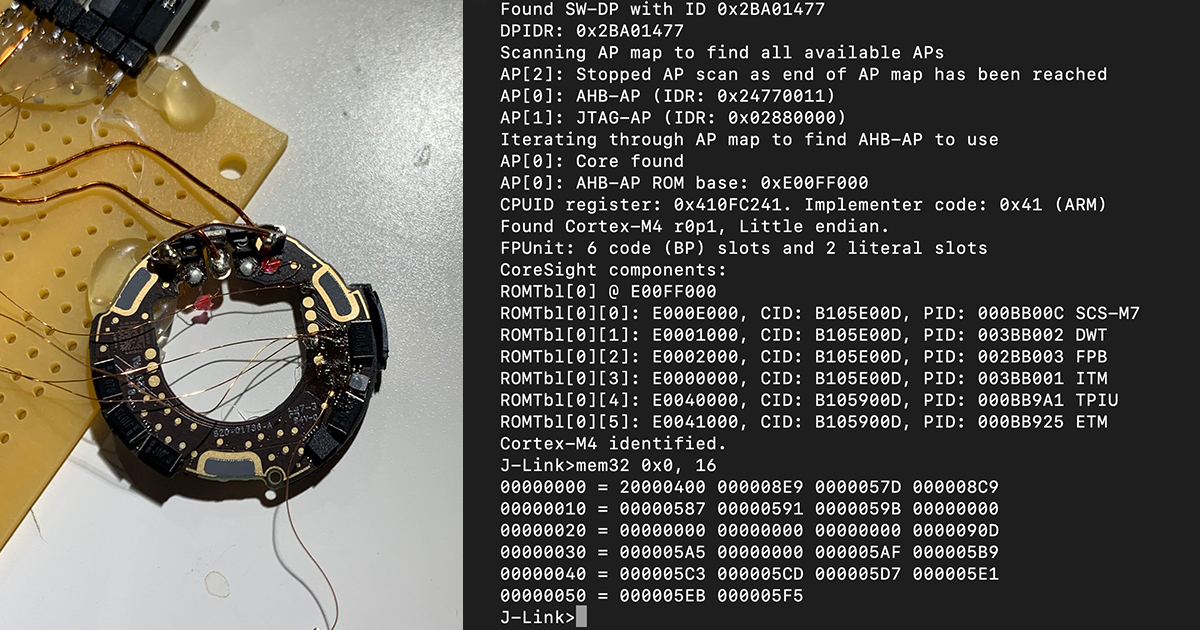

一位德國安全研究人員發Twitter表示,自己成功侵入AirTag,並修改了其韌體,還可以透過微控制器重新編輯程式,改變其功能。

Yesss!!! After hours of trying (and bricking 2 AirTags) I managed to break into the microcontroller of the AirTag!

— stacksmashing (@ghidraninja) May 8, 2021

/cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

正常情況下,使用者將AirTag綁定iPhone後,可以透過Find My應用程式檢測AirTag的訊號,進而可以在「found.apple.com」的地圖上查看其位置。

在德國安全研究人員的示範影片中,使用iPhone掃描正常狀態的AirTag時,能夠打開「found.apple.com」。但是在修改NFC URL後,掃描AirTag時則會打開自定義的網址,這一漏洞很可能成為惡意軟體攻擊的途徑。

此外,遺失的AirTag可以發出聲音,但是如果拿修改過韌體的產品,就可以讓它靜音。這位研究人員還用PCB高解析圖片,對破解過程進行了詳細的影片講解:

How I hacked the Apple AirTags https://t.co/NN9CBDsoeU pic.twitter.com/vEfasx20Pr

— stacksmashing (@ghidraninja) May 11, 2021

目前,蘋果公司還沒有作出回應。

由於AirTag遺失模式的功能,要依靠Find My網路才能完成,不少媒體猜測,蘋果有可能採用某種伺服器端的防禦,來阻止打開惡意修改的連結。

請注意!留言要自負法律責任,相關案例層出不窮,請慎重發文!