還記得 疑似置入行銷的「iMessage 超安全!」新聞嗎? Snowden 爆料 NSA 透過科技大廠監聽之後, 蘋果甚至還公開聲明: 如果你採用 iMessage 或是 FaceTime 對話, 這些對話都是從頭到尾加密的--只有對話雙方能夠看見其內容。就連蘋果都無法解密。」

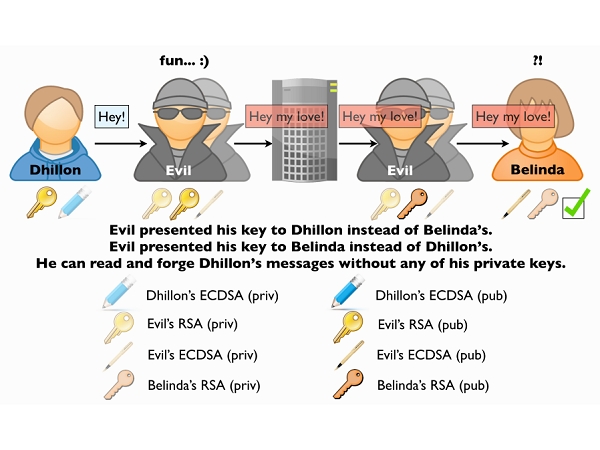

但事實是: iMessage 的詭異設計, 讓「掌握網路架構的單位/人士 E」可以把自己安插在 D 與 B 兩人的對話當中, 面對 D 時假裝自己是 B, 面對 B 時又假裝自己是 D,不只可以監聽,還可以捏造對話。這種攻擊方式叫做「中間人攻擊 」(Man in the Middle Attack)。巧的是,日前行政院發到全國公教單位的「行動裝置資通安全注意事項」公文當中所大力推薦的 Mobile Device Management (MDM) 技術, 正好讓各單位的網管人員握有「對 iMessage 進行 MitM」所需要的一切條件。

法國資安公司 QuarksLab 公司兩位專家「Pod2G」(Cyril Cattiaux) 跟「GG」 逆向工程分析蘋果電腦號稱極安全的 iMessage,並且展示如何監聽甚至捏造對話, 也證實了蘋果的宣示根本是誤導消費者。

日前他們在吉隆坡的 Hack In The Box 會議上, 逐步展示如何攔截兩部 iPhone 之間的 iMessage 對話。 新華網中文報導: 安全人員聲稱:蘋果公司可以解密iMessage。 英文報導: The Verge、 Mac World。 大推 zdnet 這篇, 連結最豐富、 重點最精確。

首先, 破解者在部落格文章裡面就開宗明義地強調:他們的研究只證明蘋果有能力攔截你的 iMessage, 但並沒有指控蘋果已經或正在這麼做。蘋果電腦最新的否認聲明 只是更加證實了 Cattiaux 指出的安全漏洞是存在的:「這一研究討論了理論上的可能性...但蘋果壓根沒這個打算。」

以下大部分 (還有上面的截圖) 摘要自簡報檔。沒錯, iMessage 兩造之間的對話, 確實採用公開、 經過資安專家檢驗的 RSA 與 ECDSA 演算法加密。但是在一般正常的非對稱式加解密架構裡,全世界的人都可以看見全世界的人的公鑰,這樣發話者才能確認自己是在跟誰講話。

奇怪的是:蘋果本身在處理 SecureBoot 跟開發者憑證時,至少都會如此確認身份(p.10, "certificate pinning");但在處理 iMessage 時, 蘋果電腦不僅幫發話者把收話者的姓名電話等資訊轉換成公鑰 (這樣做有道理, 因為這樣用起來比較方便)甚至還有點刻意地不讓通話者看見彼此的公鑰。(p.77)就連我這個非資安本行也不可能設計出這種完全違背 「消費者資安保護原則」的架構;而蘋果竟然會這樣設計, 你不覺得可疑嗎? 我個人的判斷是: 這一點都不像是不小心造成的漏洞,反而比較像是刻意安置的後門。

總之, 這也造成了簡報中所指出的漏洞: 如果有人入侵蘋果管理 iMessage 的伺服器, 那麼當他面對發話人時, 便能夠用自己的公鑰取代收話人的公鑰(也就是假扮成收話人),然後轉過身來面對收話人時,又可以用自己的公鑰取代發話人的公鑰(也就是假扮發話人)。他可以捏造對話(如簡報截圖所示);但是更可怕的可能是:他可以不動聲色地坐在兩造當中完全不失真地傳遞資訊,這樣兩造更不會懷疑遭到監聽。此外, MitM 攻擊者還可以直接看到對話雙方的 AppleID 密碼。 (p.11) (一般正常做法是僅傳遞 hash 過的密碼。)以上這一切, 都不需要取得兩造的私鑰。

如果入侵者可以這麼做,那麼蘋果有沒有能力這麼做?對照先前蘋果的聲明,如果照字面的意義去解釋,你可以說 「連蘋果都無法解密」這句話並沒有說謊;但是蘋果並沒有告訴你:它有能力假扮通話的對方,不需要解密就可以直接取得你們對話的內容。

不過,姑且讓我們對這個可能性視而不見、暫時繼續假裝蘋果電腦很善良、假設它本身不會這麼做吧。駭客想要入侵蘋果電腦伺服器,應該沒那麼簡單對吧?Pod2G 跟 GG 指出:再一次採用類似上述的 「假扮」 技巧,駭客根本就不需要入侵蘋果電腦的伺服器,只需要 把自己安插在用戶與蘋果電腦之間,或是直接假扮成蘋果電腦的伺服器就可以了。

需要有多大的權限才能做這樣的事?(69 頁到 73 頁, "III.4.APPLE BYPASS") 基本上就是掌握網路的那個人或那個組織。誰能掌握全球的網路?當然是 NSA。(而且已證實 NSA 確實躲在全球骨幹網路底下監聽)。

如果只有 NSA,那也就罷了,反正我們上至總統府國安局,下至各個卓越大學,還不是繼續使用安裝有 NSA 後門的微軟 Windows :-) 在現今大學評鑑的架構之下, 資訊教授(含電算中心主任)最重要的任務是衝高各種數字績效 -- 例如論文點數或學生證照數 -- 而不是關心時事、 保護大家的資訊安全,這是我們全國的共識,對吧?

問題是:符合「攔截 iMessage」要件的,不只是 NSA。 如果你是公司的網管,再加上一點點額外的條件(下詳),你就可以攔截 iMessage 的對話。如果對話雙方的 iPhone/iPad 都座落在你管的區網之內,那麼你就可以扮演圖中 Evil 的角色;如果對話雙方當中至少有一方的裝置落在你的管轄範圍之外,那麼你只好把訊息乖乖地交給蘋果處理。

網管還需要什麼樣 「一點點的額外條件」? 你必須要能夠在公司員工的 iPhone/iPad 上面安插一個假的憑證,讓那部機器相信你所架的監聽伺服器就是蘋果的伺服器。如果貴公司/貴機關/貴校的主管響應行政院的呼籲,大力推動採用蘋果的行動裝置及 MDM 技術,那麼你甚至不需要逐隻手機設定,只需要把這一小小個憑證透過 MDM 廣播到員工的行動裝置上,就 Bingo 了!

報告指出: (p.12-14)事實上,你的裝置必須曾經被 iPhone Configuration Utility 碰過一下, 才會顯示「已認證」, 而這個東東恰好會在你的裝置裡默默地安插一個(不知名的?)憑證。 這裡我沒有讀很懂, 聽起來意思好像是說必須曾遭狼吻才會得到「通過!」的標章。

Pod2G 跟 GG 不只指出 iMessage 的後門,也分享 iMITMProtect 這支程式幫 iPhone/iPad 的用戶堵住這個後門。不過它只能安裝在越獄(jail break)過的裝置上面; 當然,如果你堅持不肯越獄,堅持選擇相信蘋果和行政院的建議:「越獄是很危險的...」 那麼就只好接受這個後門的存在吧。再一次地,蘋果和微軟口中的安全, 其實真正的用意是要你棄權。抱歉,容我一再跳針跳針重播,因為我聽的歌實在太少,每次看到蘋果電腦這類來陰的新聞,就立即想到「愛用蘋果電腦, 讓藍星 『看起來』更美好!」 裡面引用的這首歌:

Close your eyes,For your eyes will only tell the truth,

And the truth isn't what you want to see,

In the dark it is easy to pretend,

That the truth is what it ought to be

關於作者

洪朝貴,人稱「貴哥」,朝陽科技大學資訊管理系副教授。貴哥長期以來一直關注資訊人權,興趣是善用網路從事社會運動,反對以「保護智慧財產權」之名,行「控制資訊自由」之實。經營個人部落格:資訊人權貴ㄓ疑

本文轉自原作《蘋果電腦幫 NSA 及各機關行號網管人員在 iMessage 架構中所留下的監聽後門》,T客邦已取得轉載授權。

延伸閱讀:

美國 NSA 與 FBI 聯手入侵 Google、Apple、Facebook 等網路巨擘,收集人民網路活動資料

PRISM 非法監控事件,讓不追蹤用戶隱私的搜尋引擎 DuckDuckGo 流量暴增

Disconnect.me:監控超過2000個網站,讓你掌控自己的隱私不外洩

NSA 要求微軟在所有版本的 Windows 裡安裝後門,以便監控資訊?

本篇是標準的標題殺人法。Man-in-the-Middle 是密碼學中歷史悠久的「教科書經典」攻擊法,對付這種攻擊手段有效的保護機制就是 CA;如果連 CA 都不可信任,那還有什麼好講的?如果 CA 可以被操弄,同樣的攻擊手法可以用在 HTTPS 連線:PROXY 本身偽裝成 HTTPS 連線的目標,給你動過手腳的假憑證,同一時間 PROXY 再偽裝成 Client,把解碼後的 Request Forward 到真正的目標,如此一來 HTTPS 傳輸的內容照樣可以被監聽。所以網景公司也是 NSA 的打手囉?

用比較淺顯易懂的例子說明:

1. 你家的電視機壞了,你打電話到原廠客服叫修,客服說要派人取回。第二天,有人按你家門鈴,說是來取件的。

2. 你想確認一下這個人到底是不是真的維修人員,就要他出示證件,然後打電話給客服,用證件上的資料比對,確認這個人確實是廠商派來取件的。

3. 這樣做聽起來沒啥問題,但是有人想出一個破解法:竊盜集團在你家的電話總機動手腳,當你打客服電話時,就自動轉接給偽裝成客服的同夥,騙你說來的人確實是原廠代表,於是你就傻傻的把電視機交給竊盜集團,從此與你的電視機說掰掰。

4. 然後本文作者就跳出來指控,說這一切都是中華電信替竊盜節團埋的後門,方便竊盜集團作案。

在資訊安全領域中,只要是和『人』扯上關係,沒有什麼是不可能的。但是『有可能』不代表『一定會』發生;就好像UNIX 主機系統都有一個 root 管理者帳號,然後主機系統也會有一個緊急的維修用 Console。如果有人透過未知的系統漏洞取得 root 權限、繞過限制使用 Console、或是 root 管理者自己心懷不軌,他可以對整個系統任意上下其手。套用本文的邏輯,同樣可以宣稱「Bell Labs、柏客來大學與 Linus Torvalds 聯手打造電腦史上最大陰謀:幫 NSA 和公司行號網管人員在所有電腦架構中留下的超級後門」。這合理嗎?

以科學的立場,本篇可以宣稱 Apple 的技術「無法防止 Man-in-the-Middle 攻擊」,也可以攻擊 Apple 廣告不實,但是在沒有任何證據的支持下(本文內文中也直接點出這件事),卻用「Apple 幫 NAS 留下後門」這種類似指證犯罪事實的語氣當做標題。媒體用標題殺人法,至少後面還會加個問號;本篇卻連做個樣子都懶得,直接用赤裸裸的憎惡與仇恨來下標。這是科學人應有的態度嗎?

RSA 對話, 是兩個人之間的事。 而它的強項之一就是完全不怕中間人攻擊。

你與我可以用對方的公鑰加密, 然後把密文貼在 T 客邦的留言版上,

讓所有人看見我們的 @^$#(!|+%# 對話, 卻沒有人能看得懂,

因為只有你與我的私鑰可以解密、 可以看懂對方的留言。

公鑰就像是人臉與聲音, 兩人用 RSA 彼此對話時, 當然一定要看見對方的公鑰,

才知道自己是在跟誰講話。 蘋果不讓對話的雙方輕易看見彼此的公鑰,

這是完全說不通的事。 (而且被爆料後, 蘋果也不認為這是一個嚴重的、

極易修正的 bug, 這更奇怪了。 就連想替他說話的人都不知該如何解釋了。)

你舉的例子有幾個問題: 第一, 修電視的人我不認識;

但我們現在談的是兩個熟識的人之間的 iMessage 對話。

第二, 如上面所說, 看見熟人的 RSA 公鑰, 就像影像電話裡看見

熟人的影像聲音一樣 (事實上看見公鑰可能還更安全一些),

技術上既容易實現又是必須的; 你跟朋友講話, 不會是看證件來確認身份的吧?

第三, 文中已說過, 不需要有 「竊盜集團在你家的電話總機動手腳」

這麼辛苦、 這麼針對性的駭客入侵手法 (最後還只竊聽到一戶人家)。

請換一個比較切題的比喻吧。

人的問題? 用 RSA 對話, 就是不怕中間經手的一堆不可信任的陌生人或敵人。

結果蘋果把一個 「原本兩人之間很直接、 很安全的通道」

很刻意地扭曲成 「網管人員不必入侵就可竊聽」 的奇怪複雜架構。

有沒有陰謀請讀者自己判斷。 但請不要曲解資安知識、 誤導大眾。

1. 是的, 就像其他任何 IM 類軟體, 通訊錄裡面會有熟人不熟的人。 跟不熟的人通訊要如何注意資訊安全, 那是另一個議題, 並不是 Pod2G 跟 GG 要質疑蘋果的地方。 這裡的問題是: 我跟那些 「與我熟識的人」 對話時, 原本明明可以像 http://pgp.mit.edu/ 的機制一樣安全, 但蘋果為什麼要大費週章繞一大圈, 讓原本不會有 MITM 的機制硬生生出現一個 MITM 漏洞, 而且被指出後還不趕快認錯修正, 硬是堅持這沒什麼大不了的? 然後回到原點: 誰與我熟識也不是蘋果可以判斷的。 不論熟不熟, 明明本來就是一個雙方可以直接安全對話的機制, 蘋果為什麼堅持要留著這個 (一點都不像是不小心造成的) 漏洞? 為什麼? 選擇信任蘋果的朋友們, 請幫蘋果編一套說辭好嗎? 編一個合理的說法、 一個合乎邏輯思考的故事就好, 不需要像 Pod2G 跟 GG 一樣提出一堆證據。 不需要有任何證據。 請告訴大家: 有什麼樣的合理背景和可能性, 可以讓蘋果做出那麼奇怪的回應, 而不是趕快修補 「不小心造成的漏洞」?

2. 謝謝提供資訊。 不過, 如果是你所信任的單位/個人 (例如自己公司的網管) 透過 MDM 機制幫你的手機安裝憑證, 也會問消費者嗎? 就算會問, 有任何人會懷疑嗎? 公司網管透過 MDM 傳來的任何東西, 有人會拒絕接受嗎? 尤其如果你認為 MDM 那篇也是可笑的陰謀論的話, 你會拒絕嗎? 然後請搜尋 「行動裝置資通安全」 看一下行政院這文轉貼在多少地方。 看起來比我先前看過的智財洗腦公文要更全面、 更廣泛。 那些連這幾篇文章都沒看過的人, 會拒絕網管透過 MDM 傳來的任何東西嗎?

3. 真正安全的通訊方式: 目前我聽說最安全的是這個 https://otr.cypherpunks.ca/index.php#faqs 不過我自己也沒試過。 至少在 f-droid 上面, https://securityinabox.org/en/Gibberbot_main 因為支援 OTR 所以特別受到重視資安/通訊隱私人士的重視。 f-droid 是什麼? 手機經常被北京政府竊聽、 隨時曝露在坐牢甚至丟掉小命風險的西藏人, 為了保護自身安全所設立的計畫: http://ckhung0.blogspot.tw/2013/04/tibet-f-droid.html 陽光是最佳的消毒劑。

> 結果蘋果把一個 「原本兩人之間很直接、 很安全的通道」

> 很刻意地扭曲成 「網管人員不必入侵就可竊聽」 的奇怪複雜架構。

> 有沒有陰謀請讀者自己判斷。

http://i.imgur.com/XD5MstI.png

還是依照pod2g說的為準

太恐怖了啦囧rz

但是「留下監聽後門使中間人易於攻擊」這又是第三件事

而如果「中間人 = 留下監聽後門的人」那就是完全呵呵了

所謂的「球員兼裁判」即是如此

所以

誰是半桶水相信已經很清楚 ╮(╯_╰)╭