上週,智慧好程式曾經在粉絲團提醒Mac與iOS用戶不要在不明網站下載App,儘量依循正確管道在蘋果的App Store下載軟體,以防「WireLucker」病毒的攻擊。沒想到隔沒幾天,行動安全調查公司「FireEye」又發現iOS裝備上一個新漏洞,這回對蘋果用戶的影響可能還勝過WireLucker。

根據FireEye的說法,這款安全漏洞稱之為「面具攻擊」(Masque Attack),最早在七月就被發現,生成的原因乃是因為iOS不強迫App的驗證一定要綁定的唯一認證。因此,攻擊方便能引誘iPhone、iPad與iPod touch的用戶安裝像是「新款 Flappy Bird」或是「Angry Bird更新」類似這樣的不明App,但其實多半都是惡意軟體。只有蘋果原生的像是Safari這樣的功能App不會受到感染影響。

FireEye表示「面具攻擊」這種模式會將用戶的真正的App用惡意軟體取代,想是銀行或是電子郵件App。如此「狸貓換太子」之後,假App取代真App,可以從中竊取用戶的銀行資料。可怕又驚人的是,假App還可以真正進入原本App存在本機端的資料庫,用戶全然不會察覺真正的App已經被調換。惡意軟體便可自由調閱資料庫中的電子郵件或是登入代碼。

FireEye要求蘋果公司正視這項安全性的漏洞,無論是越獄或非越獄的裝置,從iOS 7.1.1到iOS 8.1.1的版本都有可能被入侵感染。如果不慎防,可能讓「假扮」的惡意App以「原本」的用戶介面來竊取用戶的重要資訊,宛如帶上面具般,用戶無法察覺面具下的猙獰與邪惡。

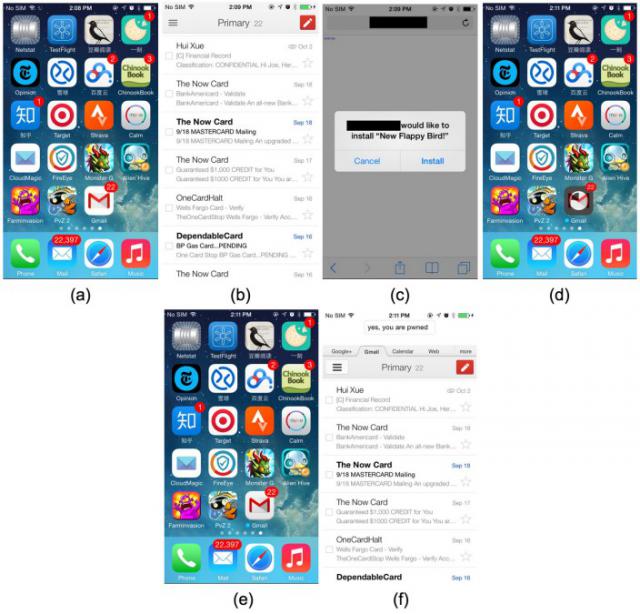

FireEye另外提供一系列螢幕截圖說明真正的Gmail的App是如何被惡意虛假的App所調換。下圖(a)(b)是正常Gmail的狀態,當用戶被惡意的連結所騙下載所謂新版的Flappy Bird後(c),其實「面具攻擊」正偷偷換掉用戶的真Gmail App(d)。外表完全看不出來,但其實用戶的真App已經被掉包了(e)(f)。

直到蘋果正式修正這個漏洞之前,還是要提醒用戶千萬不要下載來路不明的App,所有正式的App更新,都會出現在App Store的提醒當中。

編譯撰稿:顏司奇,資料來源:9to5Mac

請注意!留言要自負法律責任,相關案例層出不窮,請慎重發文!