Windows用戶大概已經很久沒有見到「大規模病毒傳播」的盛況了。從12日開始,一種叫做「WanaCrypt0r 2.0」(WanaCry直譯過來,應該叫「想哭」)電腦病毒爆發並襲擊了不少Windows用戶,案發地遍佈包括台灣在內的99個國家。

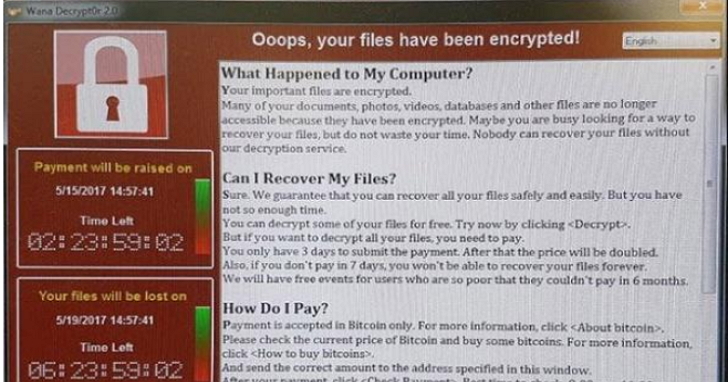

電腦所有文件會被加密鎖定,製作病毒的駭客還會透過修改桌面背景和彈出式視窗的方式,「貼心」提示被感染的機主(病毒提示內容甚至可因地區不同,而翻譯成不同語言):需要在指定時間內,支付價值300美元的比特幣才能紓困,逾時翻倍,拒絕的話,電腦中的文件可能會被徹底清空。

(被感染電腦的彈出視窗提示,左邊是倒數計時)

哪裡來的病毒?

一個名為intel.malwaretech.com網站列出了世界各地感染事件的即時監控列表。左下角是各地感染案例的滾動實況,其實看得出,歐洲、美國和亞洲等地的電腦中招最多。

(世界各地感染實況)

英國可能是WannaCry病毒的爆發源頭,感染遭受感染後損失也最為嚴重,至少有16家使用Windows系統的醫院被攻擊,不少需要手術的病例被迫取消。

但目前還未搞清楚WannaCry病毒的來源,相當一部分專業人士指出,Windows系統駭客工具Eternal Blue(代號「永久之藍」)是這個病毒的最初原型,而Eternal Blue設計者正是臭名昭著的「棱鏡」計劃的推行者美國國家安全局(NSA)。

需要如何防範?

微軟並不是毫無察覺。

之前,微軟發佈了針對「永恆之藍」的漏洞補丁:MS17-010,微軟之前也已發佈了Win32.WannaCrypt,對抗惡意軟體工具Rensom。但是,有相當多的用戶因為使用XP系統或更老的系統,或者關閉了微軟升級推送,導致PC在高風險狀況下執行。

另外,WannaCry病毒攻擊的漏洞,是透過微軟的Windows作業系統中的網路Port(如445、135、137、138、139等Port)以及網路共享等途徑實現感染和攻擊。

別擔心,沒那麼可怕

先拋出結論:對大多數使用者來說,如果你升級到Windows 10,並且定期更新,事情沒有那麼可怕。事實上,你最討厭的每次開機莫名其妙強制升級,就是微軟在保你不受這種突發病毒的傷害。

其次,由於一般家庭電信網路和無線路由器的限制,病毒無法透過相關開放通訊埠來感染你的PC;如果你是關閉了升級推送的Windows 10或Windows 7用戶,則建議盡快打開升級程式,接受微軟的安全更新的推送。

如果你是更老的Windows XP用戶,那麼,在這段時間請拔掉網路線,或是升級系統吧~

請注意!留言要自負法律責任,相關案例層出不窮,請慎重發文!