當一般人講到個人電腦、手機時,通常都認定一個裝置通常只有一個單一的作業系統(OS;Operation System)與其協力的各式應用軟體來控管主機中一切硬體運作,從核心的處理器到具延伸作用的 USB 連接埠與無線網路的傳輸等。實際上,所有的電子裝置中可能都有一些不為人知的次系統隱藏其中,而這些系統也可能成為裝置安全的漏洞。

幾乎所有的計算機概論的教科書都會如此描述,每一台電腦都是由硬體、作業系統與應用程式等三個部分所組成的,不過實際上並沒有這麼的單純,目前所有的電腦系統,無論大小,其實都是多個系統共同運作,並各自控管不同的部分,比較令人擔心的是,這些隱藏的的次系統通常是用專有、不對外開放的封閉規格、控制碼中充滿著軟體臭蟲(bug),但卻又可以低階資料存取使用者資料。

手機並非單一處理器、單一系統

以智慧型手機來說,無論是哪一款總會有一個主要的系統,無論是 iOS、Android,還是 Windows Phone,在這在這之外至少還有兩個次系統在手機中,分別是基頻 OS(baseband OS)與 SIM card OS,這兩個系統獨立於主機的單晶片(SoC;System on Chip)系統之外,並擁有自己的小處理器來運作。

當手機一開機,這些系統也跟著運作,各自掌管自己專屬的領域,如收發簡訊或電話,或透過通訊無線網路做任何經過 GSM、UMTS、LTE 等通訊規格,都要會過基頻 OS (baseband OS)就會接管這部分的動作,同樣的要從 SIM 卡中讀取資料時,SIM 卡中的可讀取加密資料時 Java 卡就會接手。

這看來是個很聰明的分工方式,畢竟在目前電腦中需要包含多種的功能的硬體設備,就算如 Google、蘋果這樣的大公司也很難獨立開發完全部所需的零組件。

上世代架構與漏洞防護思維

的確,就運作層面來看,這也是件合理又有效率的方式,當基頻系統控傳輸的資料的同時,手機中主要的系統資源就可以用來處理手機中其他的事務的計算。就理論上來說,這樣的區隔也更為安全,因為使用者沒有理由直接去讀取基頻或 SIM 卡中的資料,這樣也同時可以避免駭客與惡意軟體的入侵。

但理論與實際上中卻有著不小的落差,這些次系統多處於一種混亂又不安全方式在運作著。首先最大的問題在於這些系統都是由一些硬體廠商(如 Qualcomm、Broadcom、Realtek 等)於內部自行研發撰寫的,由於不是開放原始碼的系統,加上法律的限制一般人並沒有權限可以進入了解狀況,更鮮有文件揭露其運作的方式。

根據 OSNews 的報導就指出,這些系統的架構多於 80 年代設計出來,於 90 年代完成相關的系統撰寫,使用的是當時的安全架構,缺少任何漏洞的防護機制,因此漏洞一但出現即可通行無阻。更糟的是,每個基頻的系統幾乎都預設信賴所有來自基地來傳來的任何資訊與指令,不會進行任何安全檢查。

舉例來說,號稱於 2012 年才停止使用的 REX 系統,就有駭客透過逆向工程發現,這個配合 Qualcomm 高通配合其基頻處理器系統,就有這樣的問題,由於它可以控制手機中的喇叭、麥克風,同時看起來也有能力可讀寫主要系統處理的資料,因此只要透過自行架設的基地台傳送出指令,比如說送出利用 Haye 指令集開啟「自動應答」(Auto-answer)的指令,就可於背景中開啟手機中的這功能,而使用者完全不知情。

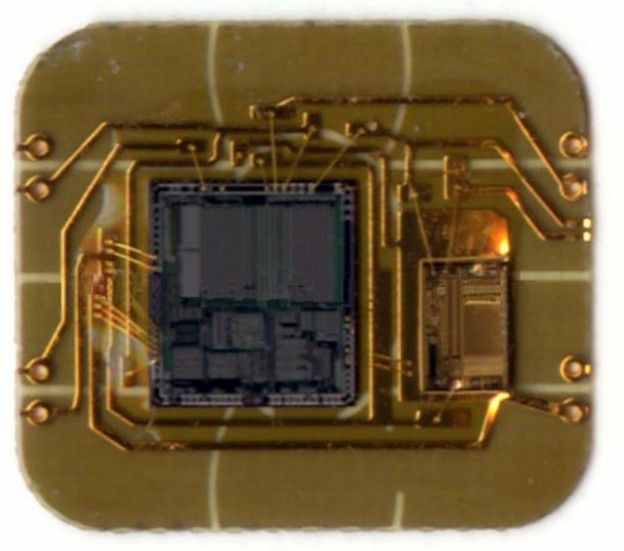

Source: Guillaume Delugr ́e

雖然我們可以假設所有電信營運商的基地台都有適當的防護措施不會被輕易的攔截利用,但要了解到目前基地台設備已經愈來愈便宜,甚至有心的話都可以在 eBay 上找到相關設備商品,更別說也出現了開放原始碼的基地台軟體讓使用者自行取用。

可以想像,若是有好事者自行架設行動基地在較多使用者,或是在金融、軍事等敏感地區,無論是發送自動接聽、開啟相機,或是自動撥號、發簡訊到收費較高的付費電話等,都可造成一定傷害與影響。

由於這類基頻的系統是以低階的程式語言撰寫,加上除了 GSM 外,還有著更多新一代通話規格疊加上去,如 UMTS、HSDPA 與最新的 LTE,加上各式複雜的專利保護,各手機品牌根本無力去涉入這個區域的相關系統研發,只能選用現有的解決方案。

▲小小的 SIM 中其實包含了處理器與小型的作業系統

除了基頻之外,SIM Card 中可以執行 Java 軟體系統也有著同樣的問題,在小小的 SIM 卡中就藏有自屬的系統、儲存空間與處理器,近來這個系統也真的被駭客給破解了,德國安全研究員 Karsten Nohl 透過特殊的方式挖出了 SIM 中的金鑰,透過這些金鑰可以發送軟體或病毒進入 SIM 中,的系統來發送簡訊、重新編序通話記錄、收集定位訊息等。

Karsten Nohl 估算每 100 張 SIM 卡中約有 13 張可以透過這方式取得 root 權限,使用新一代加密的 SIM 雖可以避免這問題,不過影響層面依然不小,許多手機 SIM 卡依然曝露在危機中。

危機依舊存在

相對之下,SIM 卡破解透過更換新一代加密的卡片可以逐步解決,但基頻系統的問就沒有那麼簡單。Extreme Tech 的建議是各式的基頻軟體朝向開源架構來發展,但在幾家公司握控大多數專利與資源下,這個目標看來著實遙遙無期,無論是消費者手機主要系統是 iPhone、Android 還是 Windows Phone 或是其他的系統,可說是一樣曝露在相同危機下,無一倖免。

- The secret second operating system that could make every mobile phone insecure

- The second operating system hiding in every mobile phone

- The humble SIM card has finally been hacked: Billions of phones at risk of data theft, premium rate scams

本文轉載自 TechNews 科技新報

看來防毒軟體的廠商又多一項可以研究的方向